L’anglais LDRA, désormais dans le giron de Tasking et spécialiste en vérification logicielle automatisée, traçabilité et conformité aux normes, a annoncé lors de l’événement Embedded World North America qui s’est déroulé à Anaheim (Californie) du 4 au 6 novembre 2025, l’intégration au sein de sa suite logicielle de fonctionnalités complètes de vérification de la sécurité fonctionnelle et de cybersécurité des logiciels. Il s'agit ici de répondre aux exigences de navigabilité des systèmes embarqués dans l’aéronautique, conformément aux normes DO-326B et DO-356A. Et ce jusqu’au jusqu'au niveau 3 d'assurance de sécurité (SAL 3, Security Assurance Level Level 3).

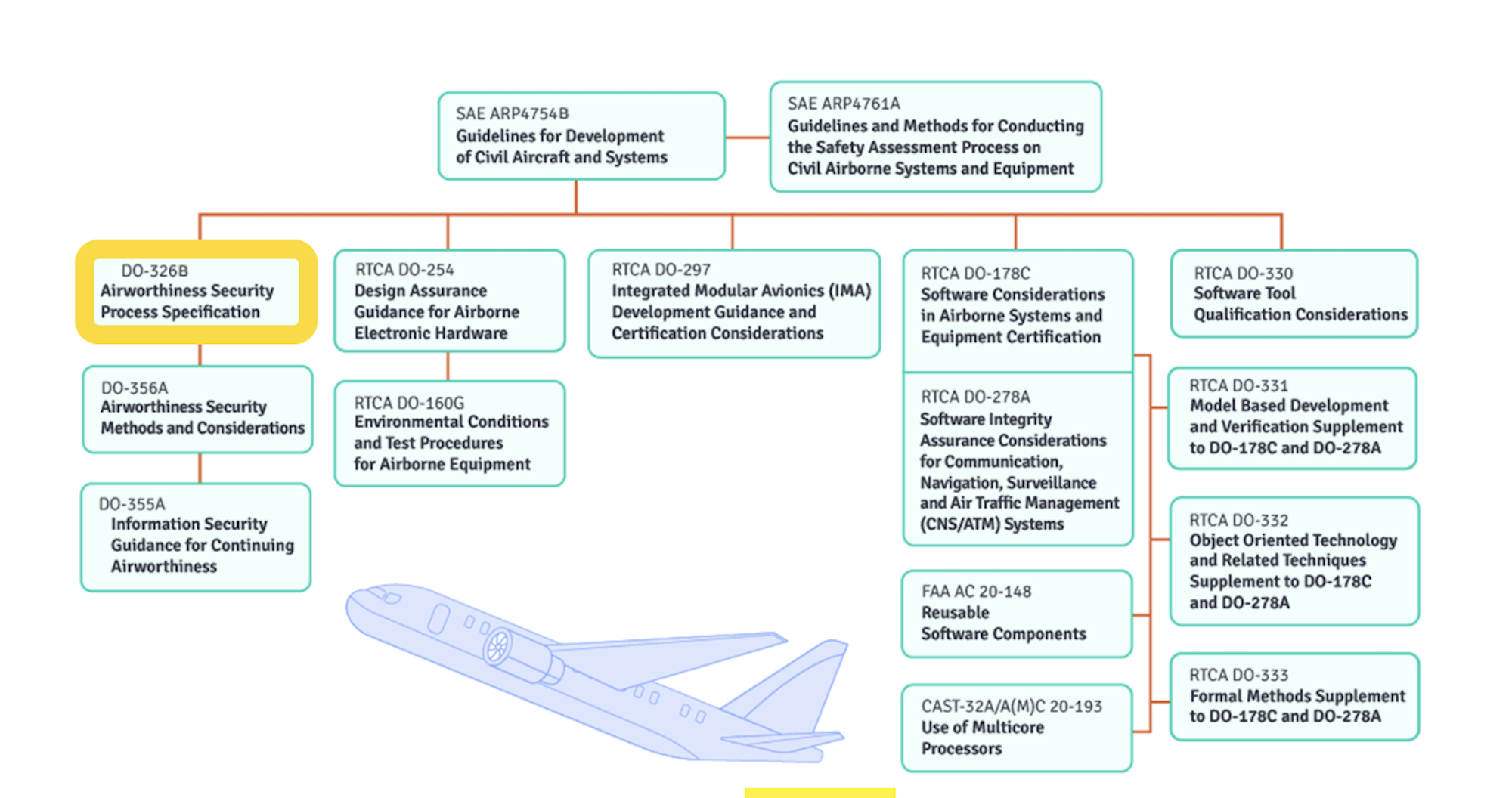

Ces fonctionnalités, spécifiquement conçues pour les applications aéronautiques, renforcent les capacités existantes d'analyse, de vérification et de reporting de sécurité de la suite d’outils de LDRA, en vue de simplifier et d'accélérer la mise en conformité des logiciels avec ces normes de cybersécurité. Pour rappel, avec l'avènement de la norme DO-326B - document Airworthiness Software Security initié dès 2019 - la cybersécurité est devenue indispensable pour les systèmes embarqués dans les avions, les développeurs ne pouvant se permettre de “laisser passer” des faille de sécurité susceptible de compromettre la réussite des missions ou la sécurité des passagers.

A ce niveau, les normes DO-326B et DO-356A aident les intégrateurs de systèmes avioniques à démontrer qu'ils ont mis en place les mesures de protection nécessaires et qu'ils ont identifié les périmètres de sécurité et d'aéronefs nécessaires pour atténuer les menaces malveillantes.

La norme DO-326B définit les processus et les activités d'identification et d'atténuation des vulnérabilités en matière de cybersécurité, tandis que la norme DO-356A fournit des orientations et des objectifs pour satisfaire aux exigences de chaque niveau d'assurance de sécurité.

Dans ce cadre, l’approche intégrée de LDRA minimise selon la société les difficultés et les risques liés à la certification de sécurité fonctionnelle, tout en réduisant les coûts afin de simplifier et d'accélérer la mise en conformité avec les normes de cybersécurité aéronautique - DO-326B, DO-356A mais aussi DO-178C pour la sûreté de fonctionnement.

LDRA indique que face à la croissance rapide de la mobilité aérienne urbaine (UAM, Urban Air Mobility) et des systèmes aériens sans pilote (UAS, Unmanned Aerial Systems), les systèmes embarqués sont de plus en plus connectés à des sources externes. Ce qui engendre de nouvelles menaces pour la sécurité et une complexité accrue des systèmes, pouvant entraîner des défaillances critiques.

Face à cette tendance, LDRA rappelle que les exigences de sécurité visant à prévenir ces problèmes dans les applications aérospatiales peuvent s'avérer complexes et chronophages sauf à mettre en œuvre des outils adéquats.

« Grâce à des capacités accrues d'analyse, de vérification et de reporting de sécurité spécifiquement conçues pour les applications aéronautiques, les développeurs de systèmes embarqués peuvent désormais considérer la sécurité et la sûreté de façon simultanée, souligne Ian Hennell, directeur des opérations chez LDRA. Il s'agit selon nous de la meilleure méthode pour traiter les menaces en matière de sécurité et de sûreté avant même qu'elles ne surviennent, car une mise en œuvre séparée de ces deux domaines entraîne des efforts inutilement redondants ».

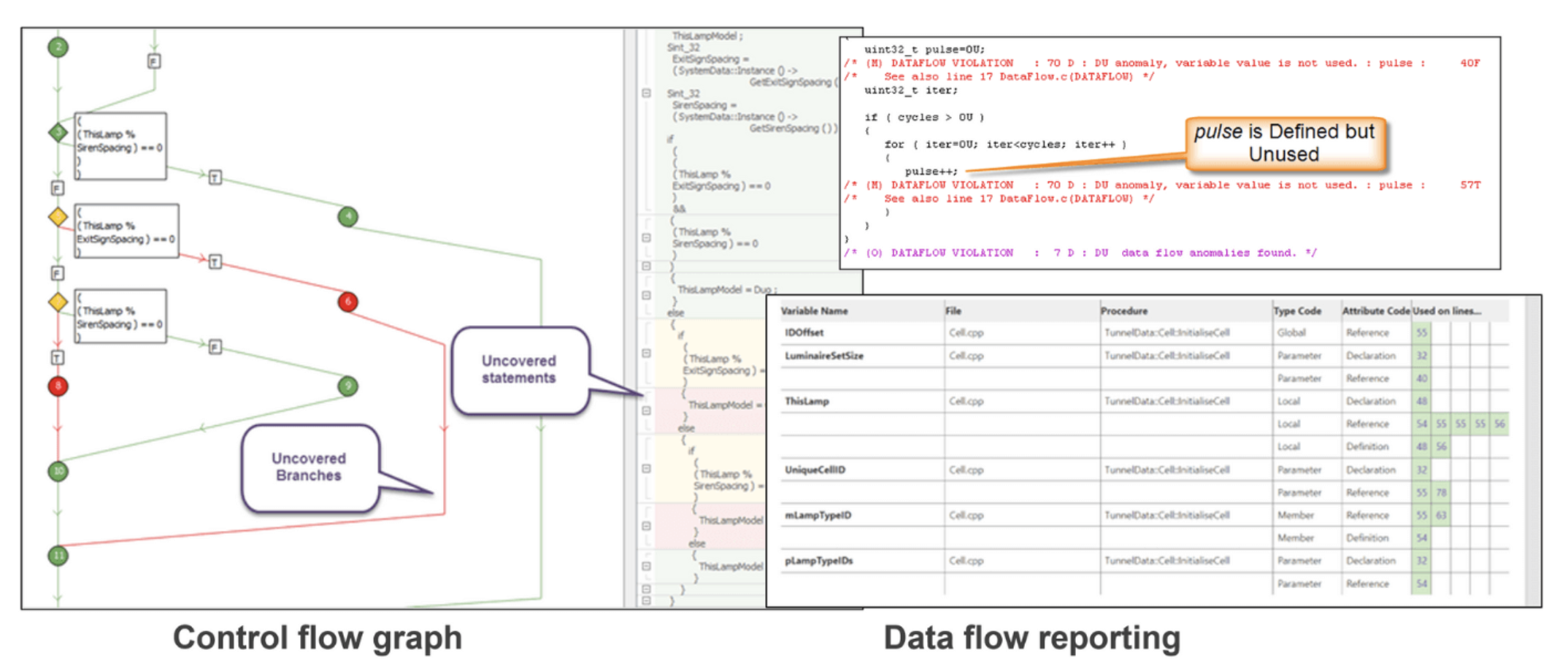

Concrètement, la suite d'outils LDRA autorise désormais les développeurs à se conformer à plusieurs aspects clés de ces normes grâce à l’accès à plusieurs fonctionnalités. En particulier, des pratiques de codage sécurisé qui empêche l'introduction de vulnérabilités dans le code grâce à la conformité aux normes de codage sécurisé telles que MISRA, CERT et CWE. Mais aussi une analyse de réfutation par fuzzing intelligent (outil TBextremePlus) qui permet aux utilisateurs de contrôler automatiquement les conditions susceptibles de provoquer des dépassements de tampon, comme les valeurs nulles et les pointeurs réalloués.

Au-delà des tests de robustesse pour l’évaluation du comportement du logiciel face à des entrées ou des conditions de fonctionnement inattendues, invalides ou extrêmes sont intégrés.

Enfin, la suite supporte la notion de traçabilité des exigences de sécurité, les tests de corruption de mémoire, la couverture de code et tests de chemin d’accès, l’analyse des flux de données et de contrôle, l’analyse du couplage des données et du couplage de contrôle, l’analyse de la contamination du code et la vérification de la concurrence.

-dissolve-basic-fr.jpg)