Sentryo surveille en toute discrétion la cybersécurité des réseaux industriels et M2MFondé en 2014 par les deux anciens dirigeants d’Arkoon, une entreprise spécialisée dans la protection des réseaux d’entreprise et du poste de travail, Sentryo a développé un outil de cybersécurité non intrusif capable de cartographier un réseau industriel ou M2M, de détecter immédiatement toute modification suspecte de son fonctionnement et de déclencher des alarmes. Actuellement testée par des clients pilotes, la solution Sentryo ICS CyberVision sera lancée début septembre. ... Aux conséquences parfois désastreuses, les attaques malveillantes contre des sites industriels et des infrastructures critiques, récemment dépeintes avec précision par le réalisateur Michael Mann dans Hacker, ne sont plus le seul apanage des films hollywoodiens appréciés des amateurs de sensations fortes. Il y a déjà plusieurs années, le ver Stuxnet, lancé à l’assaut des centrifugeuses iraniennes d’enrichissement d’uranium, a prouvé qu’il était possible de pénétrer dans un système de contrôle/commande considéré comme inaccessible. Plus récemment, le malware Dragonfly a permis à des pirates de prendre le contrôle d’équipements industriels dans le domaine de l’énergie. Avec l’émergence d’un Internet dit « industriel », caractérisé par une ouverture tous azimuts, par la multiplication des intervenants et par la prolifération d’objets connectés, les menaces ne risquent pas de s’amenuiser dans des domaines aussi critiques que les réseaux de transport, de stockage et de distribution d’eau, de gaz ou d’électricité, les infrastructures de transports publics, la ville intelligente ou les grandes installations de type ports ou aéroports… Laurent Hausermann et Thierry Rouquet, les deux fondateurs de Sentryo

La cybersécurité des réseaux connectant équipements de contrôle/commande industriels, systèmes de supervision Scada et autres automates programmables apparaît donc comme un sujet hautement d’actualité. C’est justement sur ce créneau que se positionne la jeune société française Sentryo, créée en juin 2014 par Thierry Rouquet et Laurent Hausermann, deux personnalités déjà rompues aux arcanes de la sécurité informatique et de la cybersécurité. Avant de fonder Sentryo, ils étaient respectivement PDG et directeur technique d’Arkoon, une entreprise spécialisée dans la protection des réseaux d’entreprise et du poste de travail et acquise en 2013 par Airbus Defence & Space. Laurent Hausermann et Thierry Rouquet, les deux fondateurs de Sentryo

La cybersécurité des réseaux connectant équipements de contrôle/commande industriels, systèmes de supervision Scada et autres automates programmables apparaît donc comme un sujet hautement d’actualité. C’est justement sur ce créneau que se positionne la jeune société française Sentryo, créée en juin 2014 par Thierry Rouquet et Laurent Hausermann, deux personnalités déjà rompues aux arcanes de la sécurité informatique et de la cybersécurité. Avant de fonder Sentryo, ils étaient respectivement PDG et directeur technique d’Arkoon, une entreprise spécialisée dans la protection des réseaux d’entreprise et du poste de travail et acquise en 2013 par Airbus Defence & Space.

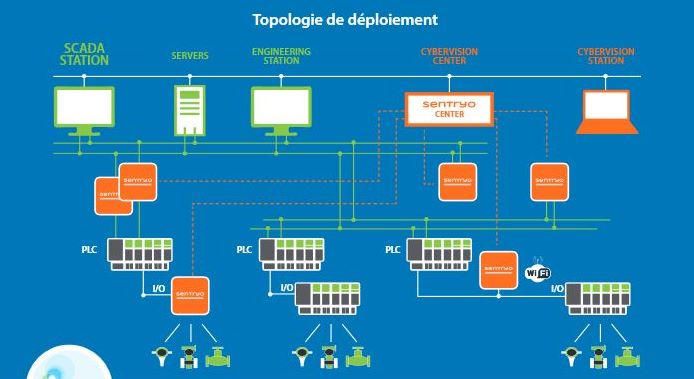

Un suivi en continu au travers de capteurs non intrusifs « Les solutions de cybersécurité qui existent aujourd’hui ne sont pas réellement adaptées aux environnements industriels car elles ont été conçues au départ pour les milieux informatiques ou bureautiques où les compromis liés à sécurité ne sont pas les mêmes, tient à rappeler Laurent Hausermann. Leur logique est très intrusive et peut conduire à des perturbations fortes du fonctionnement de la production, ce qui n’est pas envisageable dans le cas de réseaux de centrales électriques par exemple. » L’approche prônée par Sentryo à travers sa solution ICS CyberVision est toute autre. Elle consiste à suivre en continu tout ce qui circule sur un réseau au travers de capteurs non intrusifs, d’en extraire les paramètres les plus significatifs et caractéristiques du fonctionnement « normal », puis de réaliser une cartographie de l’état et du comportement du réseau. Une détection immédiate de toute modification suspecte « Nous nous sommes concentrés sur une logique de visibilité, sachant qu’une installation peut parfois héberger un nombre tellement important d’objets connectés qu’un gestionnaire ne les connaît pas tous, détaille le cofondateur de Sentryo. En fait, ICS CyberVision découvre dynamiquement le réseau pour créer un inventaire de tous les appareils connectés et une carte visuelle, intuitive et ergonomique des connexions logiques. Une fois le comportement normal du réseau dûment enregistré sur la base des informations remontées par les sondes, la solution est capable de détecter immédiatement toute modification suspecte du fonctionnement et de déclencher des alarmes, les remèdes à appliquer étant alors du ressort de la société propriétaire du réseau ou de son prestataire de sécurité. » L’apparition d’une station inconnue, un ordre de reconfiguration envoyé à un automate hors maintenance, ou un nouveau protocole utilisé entre deux appareils seront ainsi répertoriés comme événements anormaux. ICS Cybervision fait en outre office de "boîte noire" et permet d’identifier les causes des alertes et de réduire les délais de restauration du système dans son état normal. Enfin, des API de type Rest offrent la possibilité d’intégrer l’offre de Sentryo en tant que brique de cybersécurité au sein de plates-formes M2M en nuage tierces parties.  Dans la pratique, la solution de la jeune société française s’appuie, d’une part, sur des sondes au format rail DIN qui, de façon transparente pour le réseau, analysent les protocoles véhiculés pour en extraire des métadonnées et, d’autre part, sur un serveur qui agrège ces informations pour générer dynamiquement une carte du réseau fournissant une vision instantanée de la situation. Fonctionnant sous Linux embarqué, les sondes sont dotées de ports Ethernet et typiquement installées sur le port d’écoute d’un commutateur industriel ou devant un automate programmable. Elles sont reliées au serveur ICS CyberVision par un réseau de sécurité spécifique. « Notre solution est en cours d’industrialisation et sera lancée officiellement début septembre, assure Laurent Hausermann. Depuis le début de l’année, des clients pilotes testent ICS CyberVision et nous permettent, dans le cadre d’un développement agile, de mettre au point notre solution et de la confronter à des environnements réels avec des utilisateurs réels. »

Une levée de fonds en cours

Pour l’heure, la jeune société, qui compte près d’une dizaine d’ingénieurs de développement, spécialistes de l’informatique embarquée, du data mining ou de la représentation et de la visualisation des données, s’est financée sur fonds propres et a pu bénéficier d’une aide à l’innovation de 400 000 euros de Bpifrance. « Nous sommes aujourd’hui entrés dans une phase de levée de fonds afin de financer le développement marketing et commercial de notre offre, ajoute Laurent Hausermann. La concurrence en provenance de sociétés américaines ou israéliennes est acharnée et il faut en effet que nous soyons rapidement présents à l’international. » A ce titre, la start-up, qui est basée à Charbonnières près de Lyon, a déjà ouvert une antenne à Munich en Allemagne, là où le marché est potentiellement de trois à cinq fois supérieur à celui de la France et où règnent des poids lourds du secteur industriel, Siemens en tête. Parallèlement, Sentryo compte continuer d’étoffer son équipe de R&D avec des développeurs logiciels mais aussi des passionnés de la sécurité, l’objectif étant d’atteindre un effectif d’une quinzaine de personnes d’ici à la fin 2015.

Dans la pratique, la solution de la jeune société française s’appuie, d’une part, sur des sondes au format rail DIN qui, de façon transparente pour le réseau, analysent les protocoles véhiculés pour en extraire des métadonnées et, d’autre part, sur un serveur qui agrège ces informations pour générer dynamiquement une carte du réseau fournissant une vision instantanée de la situation. Fonctionnant sous Linux embarqué, les sondes sont dotées de ports Ethernet et typiquement installées sur le port d’écoute d’un commutateur industriel ou devant un automate programmable. Elles sont reliées au serveur ICS CyberVision par un réseau de sécurité spécifique. « Notre solution est en cours d’industrialisation et sera lancée officiellement début septembre, assure Laurent Hausermann. Depuis le début de l’année, des clients pilotes testent ICS CyberVision et nous permettent, dans le cadre d’un développement agile, de mettre au point notre solution et de la confronter à des environnements réels avec des utilisateurs réels. »

Une levée de fonds en cours

Pour l’heure, la jeune société, qui compte près d’une dizaine d’ingénieurs de développement, spécialistes de l’informatique embarquée, du data mining ou de la représentation et de la visualisation des données, s’est financée sur fonds propres et a pu bénéficier d’une aide à l’innovation de 400 000 euros de Bpifrance. « Nous sommes aujourd’hui entrés dans une phase de levée de fonds afin de financer le développement marketing et commercial de notre offre, ajoute Laurent Hausermann. La concurrence en provenance de sociétés américaines ou israéliennes est acharnée et il faut en effet que nous soyons rapidement présents à l’international. » A ce titre, la start-up, qui est basée à Charbonnières près de Lyon, a déjà ouvert une antenne à Munich en Allemagne, là où le marché est potentiellement de trois à cinq fois supérieur à celui de la France et où règnent des poids lourds du secteur industriel, Siemens en tête. Parallèlement, Sentryo compte continuer d’étoffer son équipe de R&D avec des développeurs logiciels mais aussi des passionnés de la sécurité, l’objectif étant d’atteindre un effectif d’une quinzaine de personnes d’ici à la fin 2015.

|